En el ecosistema de la ciberseguridad, los permisos de archivos son la primera línea de defensa —o el primer punto de falla—. Si los permisos son demasiado restrictivos, tu sitio web dejará de funcionar; si son demasiado permisivos, estás entregando las llaves de tu infraestructura a cualquier atacante.

Los tres pilares: R, W, X

Cada archivo en un servidor Linux/Unix tiene tres tipos de acciones posibles:

- Read (r): Capacidad de leer el contenido.

- Write (w): Capacidad de modificar o borrar el archivo.

- Execute (x): Capacidad de ejecutar el archivo como un programa.

La matemática de la seguridad: Notación Octal

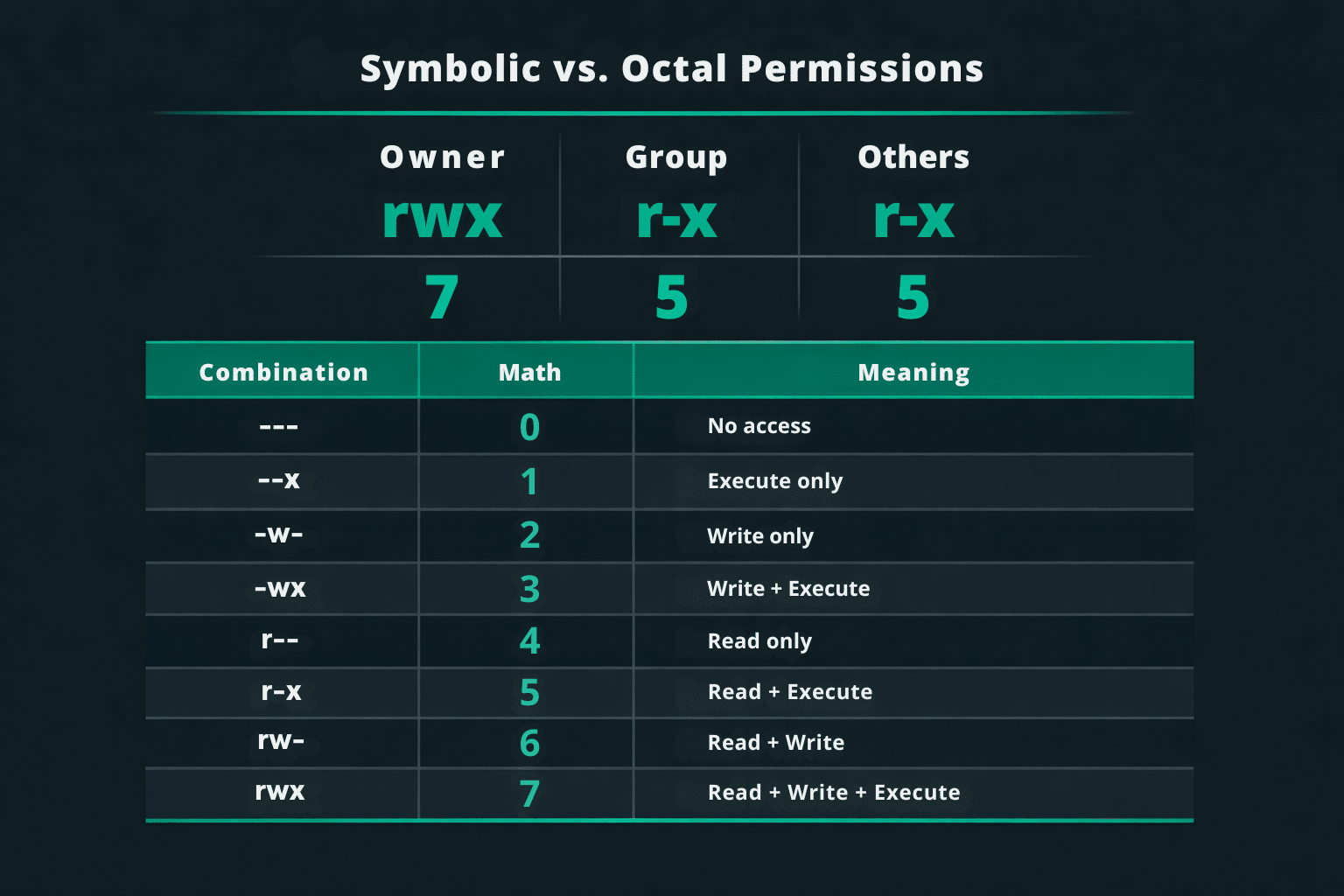

Seguramente has visto números como 755 o 644. Estos

representan la suma de valores asignados a cada permiso:

Lectura (Read)

Escritura (Write)

Ejecución (Execute)

¿A quién protegemos?

Los permisos se dividen en tres grupos de usuarios, representados por los tres dígitos del código numérico:

- 1er Dígito (Dueño): Tú, el administrador o el proceso que creó el archivo.

- 2do Dígito (Grupo): Otros usuarios en el mismo servidor con acceso compartido.

- 3er Dígito (Público): El resto del mundo (el visitante de tu web).

El estándar de oro de SecuraTICS

Para garantizar la continuidad del negocio y evitar inyecciones de código, recomendamos seguir este esquema estricto:

| Tipo de Elemento | Permiso Ideal | Razón |

|---|---|---|

| Carpetas / Directorios | 755 | Permite al sistema entrar en ellas pero solo el dueño escribe. |

| Archivos (.php, .html) | 644 | Evita que atacantes modifiquen tu código fuente. |

| wp-config.php / .htaccess | 400 / 440 | Archivos sensibles que no deben ser ni leídos por el público. |

warning ¡PELIGRO: PERMISO 777!

Configurar algo como 777 significa que CUALQUIERA puede leer, escribir y ejecutar en esa carpeta. Es la invitación perfecta para el malware. Nunca lo uses como solución "rápida" a errores de carga.

Conclusión

Entender los permisos es fundamental, pero revisarlos manualmente en cientos de carpetas es ineficiente. En **Secura TIC**, nuestro **Diagnóstico Preventivo** incluye un escaneo automatizado de jerarquías de archivos para asegurar que tu infraestructura cumpla con estos estándares de seguridad industrial.